Theo Neowin, Cisco (team Talos) đã theo dõi cách nhóm dõi cách của nhóm Vice trong việc khai thác vấn đề bảo mật dịch vụ Print Spooler. Lỗ hổng bảo mật này đã được Microsoft phát hiện và cố gắng vá trong vài tháng nay nhưng chưa giải quyết được triệt để vấn đề.

Rõ ràng, theo phát hiện của Talos, Vice Society – đã được liên kết với nhóm HelloKitty ransomware trước đây – sử dụng tệp thư viện (DLL) được liên kết với lỗi PrintNightmare Print Spooler đang diễn ra để lây nhiễm ransomware cho các hệ thống.

Tên của DLL này là:

6f191f598589b7708b1890d56b374b45c6eb41610d34f976f0b4cfde8d5731af.

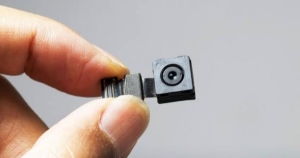

Vice Society đòi các nạn nhân của mình một khoản tiền chuộc và đe dọa sẽ làm rò rỉ dữ liệu bị đánh cắp qua một trang web. Đây là ảnh chụp màn hình của trang web rò rỉ dữ liệu:

Talos cũng đã quan sát một số chiến thuật, kỹ thuật và thủ tục (TTP) mà các tác nhân đe dọa từ Vice Society sử dụng để thực hiện việc lây lan ransomware và tấn công các hệ thống.

Chúng bao gồm việc sử dụng ProxyChains để chuyển hướng lưu lượng mạng đến nơi khác và tấn công các máy chủ ảo ESXi, các các bản sao lưu dữ liệu để làm cho toàn bộ hệ thống dễ bị lây nhiễm ransomware (thậm chí họ ngăn cả việc phục hồi cơ sở dữ liệu và hệ thống).

Để tránh bị phát hiện bởi các giải pháp bảo mật đầu cuối, các tác nhân đe dọa thực hiện bỏ qua giao diện Anti-Malware Software Interface (AMSI).